제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-2 아티팩트 분석 (웹 아티팩트 분석)

본 글은 요청시 풀이 보고서가 내려갈 수 있으며,

만약 저작권 등에 위반된다면, 지체없이 댓글 또는 pental@kakao.com 으로 연락주시길 바라겠습니다.

해당 블로그에서는 총 6개의 분석 섹션으로 나눠 포스팅을 할 예정이다. 각각 섹션은 다음과 같다. 현재 세션은 굵은 글씨로 표시되어 있다.

1. 이미징 작업

2. 손상된 파티션 복구

3. 파티션 목록

4. 아티팩트 분석

1. 운영체제 분석

1.1. PC 정보 분석

1.2. PC 사용자 분석

1.3. 설치된 프로그램 분석

2. 웹 아티팩트 분석

2.1. Chrome 분석

2.2. Edge 분석

2.3. Firefox 분석

3. Email 분석

4. 메신저 분석

4.1. Telegram 분석

4.2. WeChat 분석

5. 음원 파일 분석

5.1. 웹 다운로드 음원 파일

5.2. 이메일 첨부파일 음원 파일

5.3. 로컬에 존재하는 음원 파일

6. 안티포렌식 분석

5. 타임라인

6. 문제풀이

2. 웹 아티팩트 분석

1.3 에서 확인된 내용으로는 웹 관련 프로그램은 Chrome, Edge, Firefox 가 존재한다. 각각 분석은 진행한다.

2.1. Chrome 분석

Chrome 정보는 다음과 같은 경로에서 데이터를 확인할 수 있다.

| 웹 기록 및 다운로드, 키워드 검색 - Partition3\Users\PC\AppData\Local\Google\Chrome\User Data\Default\History 로그인 데이터 - Paritition3\Users\PC\AppData\Local\Google\Chrome\User Data\Default\Login Data |

표 16 Chrome 정보 분석에 사용된 경로

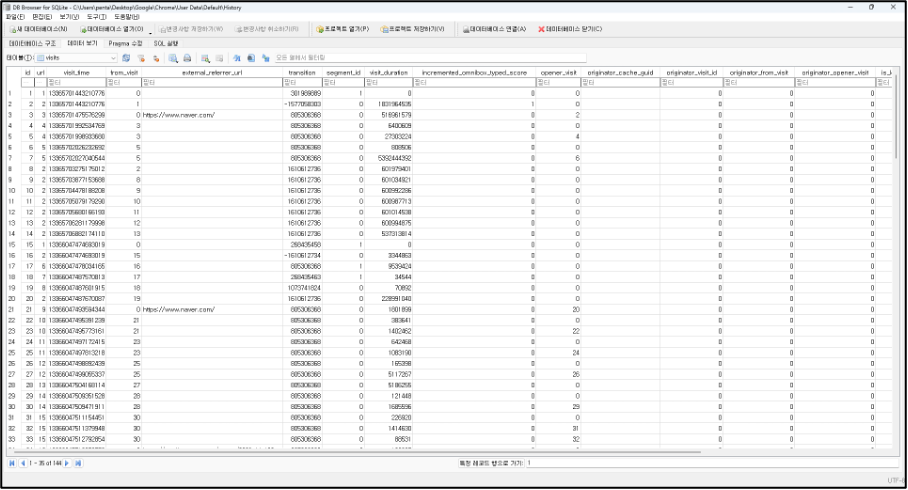

그림 11 Chrome 방문 기록 테이블 (visits)

그림 12 Chrome 다운로드 기록 테이블 (downloads)

Chrome을 이용한 파일 다운로드 흔적은 총 3개 확인된다.

| 파일 이름 | 다운로드 시간 | 다운로드 소스 | 파일 크기 |

| Muse_Hub.exe | 2024-07-22 PM 9:12:35 |

https://muse-cdn.com/Muse_Hub.exe |

44817104 |

| Install_NexonPlug.exe |

2024-07-22 PM 9:18:48 |

https://platform.nexon.com/launcher/installer/win/KRPC/Install_NexonPlug.exe |

77378648 |

| 일상 속 저작권 침해 사례, 어떤 것들이 있나 - 전체 _ 카드_한컷 _ 멀티미디어 _ 대한민국 정책브리핑.html |

2024-07-22 PM 9:09:19 |

https://www.korea.kr/multi/visualNewsView.do?newsId=148839774#visualNews |

9 |

표 17 Chrome에서 발견된 다운로드 기록

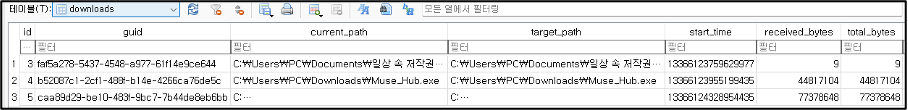

Chrome을 통해 키워드 검색 흔적은 총 7개 확인된다. 키워드 검색을 통해 이동된 URL 및 전체 흔적은 [별첨 2 – Chrome 키워드 검색 목록][2]로 첨부한다.

그림 13 Chrome 키워드 검색 목록 테이블 (keyword_search_terms)

| 검색어 | 시간 |

| 깃허브 | 2024-07-21 PM 11:58:50.989 |

| 저작권법 위반 사례 | 2024-07-22 PM 9:09:38.440 |

| 메이플스토리 월드 | 2024-07-22 PM 9:10:12.703 |

| AUDACITY | 2024-07-22 PM 9:12:25.633 |

| 저작권법 위반 사례 | 2024-07-22 PM 9:09:35.054 |

| 스택오버플로우 | 2024-07-22 AM 12:01:00.889 |

| 넥슨 | 2024-07-22 PM 10:29:30.293 |

표 18 Chrome에서 발견된 키워드 검색 목록

그림 14 Chrome 로그인 정보 기록 테이블 (Login)

Chrome을 통해 로그인 정보가 저장된 흔적은 총 3개 확인된다. 다음은 로그인 관련 정보이다.

| URL | 아이디 | 패스워드 | 시간 |

| https://nid.naver.com/nidlogin.login |

we7654100 | [비공개] |

2024-07-21 PM 11:58:09.666 |

| https://github.com/session | we7654100@gmail.com |

[비공개] | 2024-07-21 PM 11:59:32.468 |

| https://stackoverflow.com/users/login | we7654100@naver.com | [비공개] |

2024-07-22 AM 12:01:38.120 |

표 19 Chrome에서 발견된 로그인 정보

2.2. Edge 분석

Edge 정보는 다음과 같은 경로에서 데이터를 확인할 수 있다.

| 웹 기록 및 다운로드, 키워드 검색 - Partition3\Users\PC\AppData\Local\Microsoft\Edge\User Data\Default\History 로그인 데이터 - Partition3\Users\PC\AppData\Local\Microsoft\Edge\User Data\Default\Login Data |

표 20 Edge 정보 분석에 사용된 경로

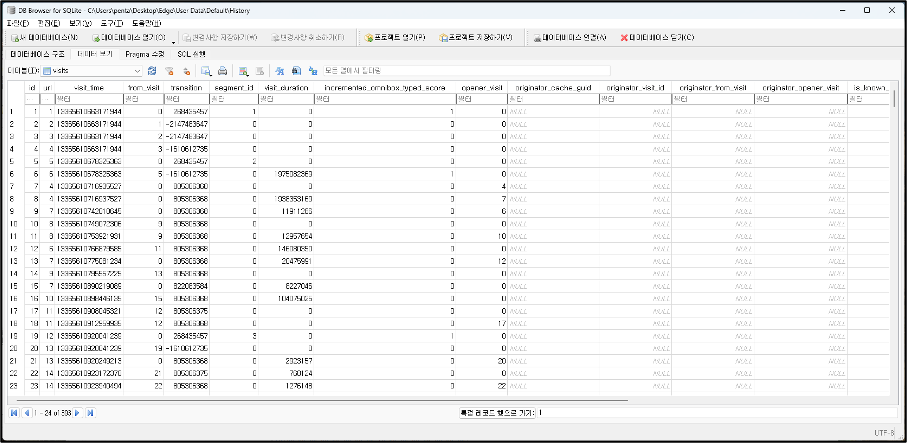

그림 5 Edge 방문 기록 테이블 (visits)

그림 6 Edge 다운로드 기록 테이블 (downloads)

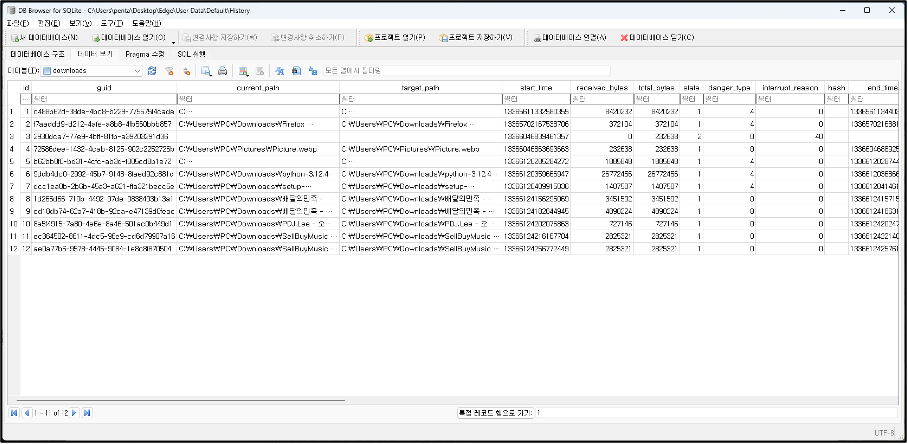

Edge를 이용한 파일 다운로드 흔적은 총 12개 확인된다.

표 21 Edge에서 발견된 다운로드 기록

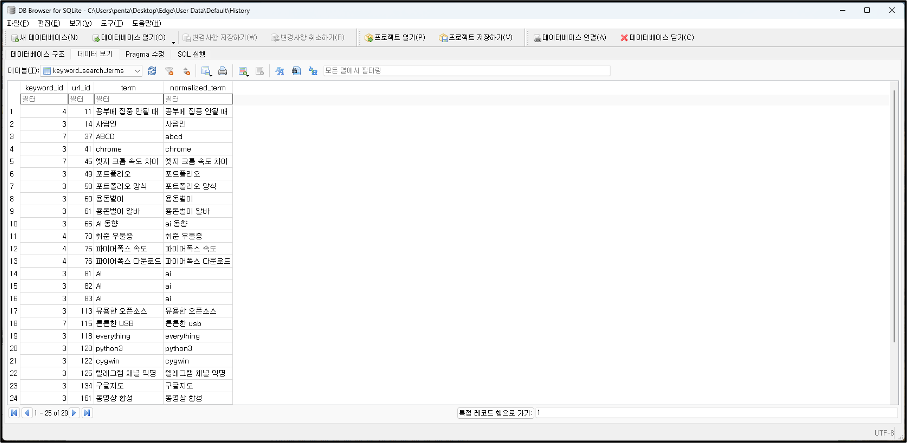

Edge를 통해 키워드 검색 흔적은 총 29개 확인된다. 키워드 검색을 통해 이동된 URL 및 전체 흔적은 [별첨 4 – Edge 키워드 검색 목록][4]로 첨부한다.

그림 17 Edge 키워드 검색 목록 테이블 (keyword_search_terms)

| 검색어 | 시간 |

| 공부에 집중 안될 때 | 2024-07-16 PM 10:41:52.960 |

| ABCD | 2024-07-16 PM 10:44:27.139 |

| chrome | 2024-07-16 PM 10:48:39.538 |

| 사람인 | 2024-07-16 PM 10:42:03.940 |

| 엣지 크롬 속도 차이 | 2024-07-16 PM 10:49:07.475 |

| 포트폴리오 | 2024-07-17 PM 10:55:47.665 |

| 포트폴리오 양식 | 2024-07-17 PM 10:57:07.933 |

| AI 동향 | 2024-07-17 PM 11:46:32.549 |

| 용돈벌이 알바 | 2024-07-17 PM 11:46:11.404 |

| 취준 우울증 | 2024-07-17 PM 11:48:22.447 |

| 파이어폭스 다운로드 | 2024-07-18 AM 12:02:42.316 |

| AI | 2024-07-21 PM 11:44:42.770 |

| 유용한 오픈소스 | 2024-07-22 PM 7:43:00.030 |

| AI | 2024-07-21 PM 11:44:43.629 |

| AI | 2024-07-21 PM 11:44:38.412 |

| 용돈벌이 | 2024-07-17 PM 11:45:43.439 |

| everything | 2024-07-22 PM 8:11:18.806 |

| 파이어폭스 속도 | 2024-07-18 AM 12:02:05.930 |

| python3 | 2024-07-22 PM 8:12:10.579 |

| cygwin | 2024-07-22 PM 8:13:22.296 |

| 튼튼한 USB | 2024-07-22 PM 8:09:38.685 |

| 구글지도 | 2024-07-22 PM 8:25:48.078 |

| 동영상 합성 | 2024-07-22 PM 9:07:26.526 |

| 드림빌더 | 2024-07-22 PM 9:07:34.787 |

| dream builder pro | 2024-07-22 PM 9:07:58.629 |

| 드림빌더 | 2024-07-22 PM 9:07:45.299 |

| 무료 음원 | 2024-07-22 PM 9:14:33.967 |

| 드림빌더 | 2024-07-22 PM 9:07:51.160 |

| 텔레그램 채널 익명 | 2024-07-22 PM 8:16:29.357 |

표 22 Edge에서 발견된 키워드 검색 흔적

그림 18 Edge 로그인 정보 테이블 (logins)

Edge를 통해 로그인 정보가 저장된 흔적은 총 3개 확인된다. 다음은 로그인 관련 정보이다.

| URL | 아이디 | 패스워드 | 시간 |

| https://stackoverflow.com/users/login | we7654100@naver.com | [비공개] | 2024-07-21 PM 11:55:53.000 |

| https://nid.naver.com/nidlogin.login | we7654100 | [비공개] |

2024-07-21 PM 11:56:17.000 |

| https://github.com/login | we7654100@gmail.com | [비공개] |

2024-07-21 PM 11:57:10.000 |

표 23 Edge에서 발견된 로그인 정보

2.3. Firefox 분석

Firefox 정보는 다음과 같은 경로에서 데이터를 확인할 수 있다.

| 웹 기록 및 다운로드 - Partition3\Users\PC\AppData\Roaming\Mozilla\Firefox\Profiles\osz6v5q6.default-release\places.sqlite 로그인 데이터 - Partition3\Users\PC\AppData\Roaming\Mozilla\Firefox\Profiles\osz6v5q6.default-release\logins.json - Partition3\Users\PC\AppData\Roaming\Mozilla\Firefox\Profiles\osz6v5q6.default-release\logins-backup.json |

표 24 Firefox 분석에 사용된 경로

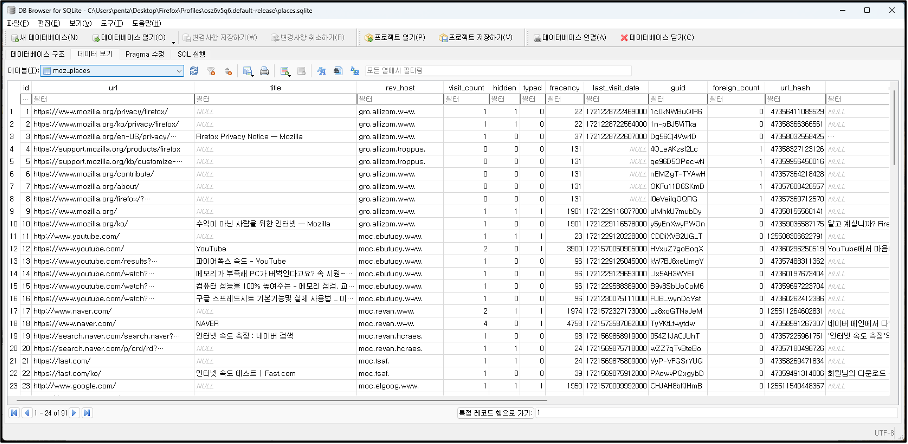

그림 19 Firefox 웹 방문 기록 테이블 (moz_places)

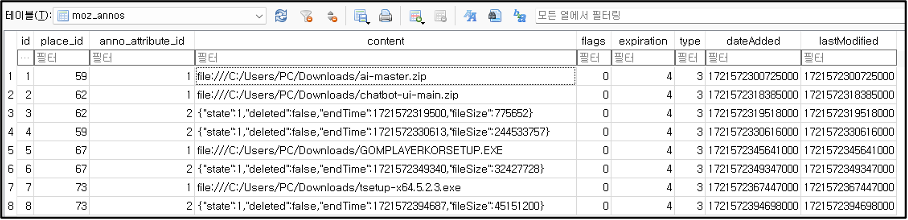

그림 20 Firefox 웹 다운로드 기록 테이블 (moz_annos)

Firefox를 이용한 파일 다운로드 흔적은 총 4개 확인된다.

| 파일 이름 | 다운로드 시간 | 다운로드 소스 | 파일 크기 |

| tsetup-x64.5.2.3.exe | 2024-07-21 PM 11:32:47.447 | https://td.telegram.org/tx64/tsetup-x64.5.2.3.exe | 45151200 |

| ai-master.zip | 2024-07-21 PM 11:31:40.725 | https://codeload.github.com/a16z/ai/zip/refs/heads/master | 244533757 |

| GOMPLAYERKORSETUP.EXE | 2024-07-21 PM 11:32:25.641 |

https://app.gomtv.com/gom/GOMPLAYERKORSETUP.EXE | 32427728 |

| chatbot-ui-main.zip | 2024-07-21 PM 11:31:58.385 | https://codeload.github.com/mckaywrigley/chatbot-ui/zip/refs/heads/main | 775652 |

표 25 Firefox에서 발견된 다운로드 기록

그림 21 Firefox에서 발견된 로그인 정보

Firefox를 통해 로그인 정보가 저장된 흔적은 총 3개 확인된다. 다음은 로그인 관련 정보이다.

| URL | 아이디 | 패스워드 | 시간 |

| https://stackoverflow.com | we7654100@naver.com | [비공개] | 2024-07-21 PM 11:49:47.328 |

| https://nid.naver.com | we7654100 | [비공개] |

2024-07-21 PM 11:53:10.545 |

| https://github.com | we7654100@gmail.com | [비공개] |

2024-07-21 PM 11:29:56.971 |

표 26 Firefox에서 발견된 로그인 정보

본 글은 요청시 삭제 될수 있는 포스팅입니다. 문제가 있다면 지체없이 댓글 또는 pental@kakao.com 으로 연락부탁드리겠습니다.

감사합니다.

'Forensics' 카테고리의 다른 글

| 제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-4 아티팩트 분석 (메신저 분석) (0) | 2025.02.07 |

|---|---|

| 제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-3 아티팩트 분석 (이메일 분석) (0) | 2025.02.07 |

| 제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-1 아티팩트 분석 (운영체제 분석) (0) | 2025.02.03 |

| 제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #3 - 파티션 목록 (0) | 2025.02.03 |

| 제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #2 - 손상된 파티션 복구 (0) | 2025.02.03 |

댓글

이 글 공유하기

다른 글

-

제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-4 아티팩트 분석 (메신저 분석)

제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-4 아티팩트 분석 (메신저 분석)

2025.02.07 -

제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-3 아티팩트 분석 (이메일 분석)

제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-3 아티팩트 분석 (이메일 분석)

2025.02.07 -

제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-1 아티팩트 분석 (운영체제 분석)

제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #4-1 아티팩트 분석 (운영체제 분석)

2025.02.03 -

제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #3 - 파티션 목록

제 10회 디지털 범인을 찾아라 - 문제 풀이 보고서 #3 - 파티션 목록

2025.02.03